Introdução a Firewalls: Entenda o Papel Fundamental dessa Barreira de Segurança na Proteção de Redes e Sistemas

Com a crescente dependência das redes de computadores e da internet para a realização de tarefas empresariais e pessoais, proteger essas conexões contra ameaças externas tornou-se um imperativo.

Com a crescente dependência das redes de computadores e da internet para a realização de tarefas empresariais e pessoais, proteger essas conexões contra ameaças externas tornou-se um imperativo. Nesse contexto, os firewalls surgem como uma das primeiras linhas de defesa no controle e na filtragem do tráfego de dados. Seja em uma rede corporativa complexa ou em um ambiente doméstico simples, a implementação de firewalls é essencial para garantir a integridade, confidencialidade e disponibilidade das informações. Este artigo técnico apresenta uma introdução detalhada ao conceito de firewalls, explicando suas funções, tipos, mecanismos de funcionamento e a importância dessa tecnologia no contexto atual de segurança cibernética.

O que é um firewall

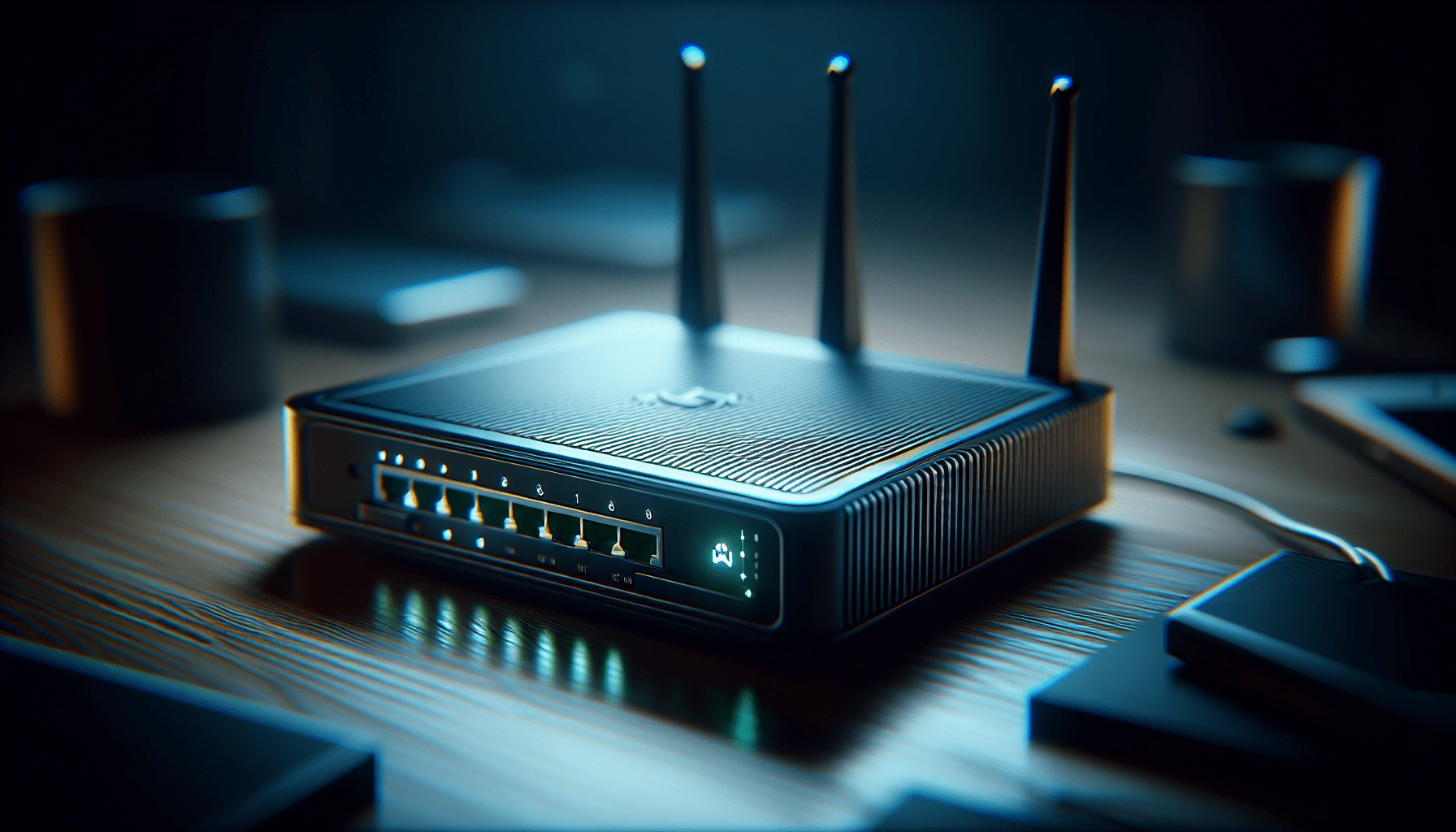

Um firewall é um dispositivo ou software de segurança responsável por monitorar e controlar o tráfego de entrada e saída em uma rede com base em regras predefinidas. Sua principal função é criar uma barreira entre redes confiáveis e redes potencialmente perigosas, como a internet. Ele atua como um porteiro digital, decidindo o que pode ou não passar de um lado para o outro, bloqueando comunicações maliciosas e permitindo apenas o tráfego autorizado.

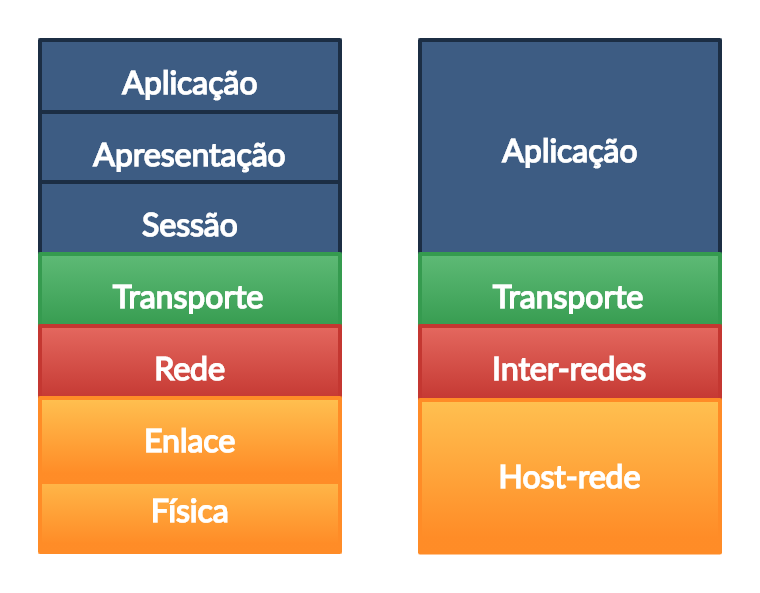

Os firewalls operam em diferentes camadas do modelo OSI (Open Systems Interconnection), podendo atuar tanto na camada de rede (IP), na de transporte (TCP/UDP) ou na camada de aplicação (HTTP, FTP, DNS etc.). Ao inspecionar pacotes de dados, os firewalls são capazes de bloquear ataques como varreduras de porta, tentativas de intrusão, malware baseado em rede e outros vetores comuns de ciberataques.

Evolução dos firewalls

Desde sua criação na década de 1980, os firewalls evoluíram significativamente em termos de capacidade e sofisticação. Os primeiros firewalls eram sistemas simples baseados em filtragem de pacotes, analisando cabeçalhos de IP para permitir ou negar comunicações. Com o avanço das ameaças cibernéticas, surgiram os firewalls de inspeção com estado (stateful inspection), capazes de analisar o estado de conexão dos pacotes e identificar comportamentos anômalos.

Mais recentemente, os firewalls de próxima geração (Next Generation Firewall – NGFW) incorporaram funcionalidades adicionais como inspeção profunda de pacotes (DPI), detecção de intrusos (IDS/IPS), controle de aplicações, filtragem de conteúdo, inspeção SSL e integração com inteligência artificial para melhorar a eficácia contra ataques modernos.

Principais tipos de firewalls

Os firewalls podem ser classificados em diversas categorias, com base em seu modo de operação e local de implementação. Os principais tipos incluem:

-

Firewall de filtragem de pacotes: Um dos modelos mais antigos e simples, esse tipo analisa apenas os cabeçalhos dos pacotes, verificando informações como endereços IP de origem e destino, portas e protocolos. Sua principal limitação é a incapacidade de verificar o conteúdo dos pacotes.

-

Firewall com inspeção de estado (stateful firewall): Além de analisar os cabeçalhos, este tipo rastreia o estado das conexões ativas, permitindo decisões baseadas no contexto da comunicação. É mais eficaz contra ataques que tentam explorar conexões estabelecidas.

-

Firewall de aplicação (proxy firewall): Atua como um intermediário entre o usuário e o serviço externo, inspecionando todo o tráfego na camada de aplicação. Oferece maior controle, mas pode impactar o desempenho da rede.

-

Firewall de próxima geração (NGFW): Combina as capacidades dos tipos anteriores com recursos avançados como prevenção de intrusões, análise comportamental, filtragem de aplicativos e integração com soluções de segurança em nuvem.

-

Firewall baseado em host (host-based firewall): Instalado diretamente em um dispositivo (servidor, desktop, laptop), protege individualmente cada sistema contra conexões não autorizadas, ideal para proteção personalizada.

-

Firewall baseado em rede (network-based firewall): Implementado em hardware ou software na borda da rede, é responsável por proteger múltiplos dispositivos simultaneamente, sendo comum em ambientes corporativos.

Funcionamento de um firewall

O funcionamento de um firewall depende da definição de regras de filtragem, que determinam quais tipos de tráfego são permitidos ou bloqueados. Essas regras podem incluir critérios como:

-

Endereço IP de origem ou destino

-

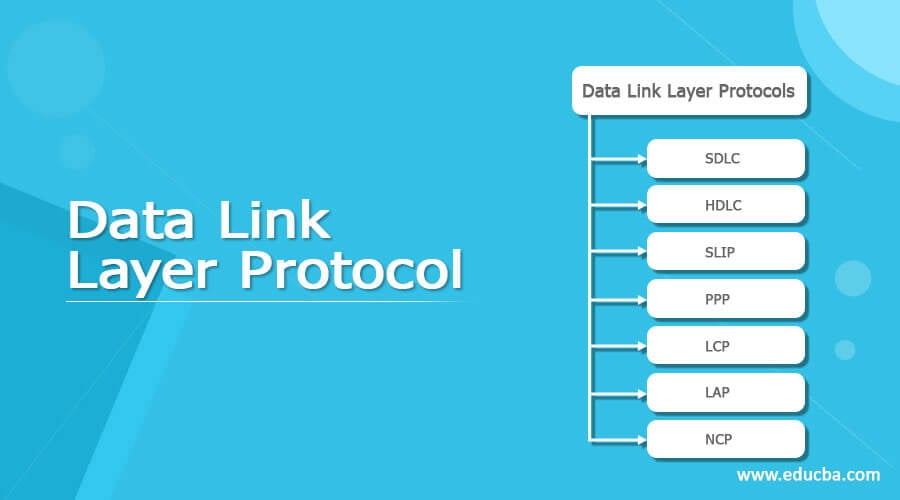

Porta de origem ou destino (ex: 80 para HTTP, 443 para HTTPS)

-

Tipo de protocolo (ex: TCP, UDP, ICMP)

-

Direção do tráfego (entrada ou saída)

-

Tempo de conexão e estado da sessão

A combinação dessas regras forma uma política de segurança, que deve ser cuidadosamente projetada para garantir proteção sem comprometer a funcionalidade da rede. Firewalls também podem registrar logs de tráfego, o que é útil para auditorias e investigações de incidentes.

Importância dos firewalls na segurança da informação

Os firewalls desempenham um papel vital na segurança perimetral, impedindo o acesso não autorizado à rede interna, filtrando ameaças em tempo real e fornecendo visibilidade sobre o tráfego de rede. No ambiente corporativo, a ausência de um firewall eficaz pode resultar em:

-

Exposição a ataques DDoS (Distributed Denial of Service)

-

Invasão por agentes maliciosos (hackers, malwares)

-

Vazamento de dados sensíveis

-

Comprometimento de sistemas críticos

-

Infrações legais em decorrência da LGPD ou GDPR

Mesmo em redes domésticas, o uso de firewalls é altamente recomendado, especialmente considerando o aumento de dispositivos conectados (IoT), como smart TVs, câmeras IP, roteadores e assistentes virtuais, que frequentemente possuem vulnerabilidades exploráveis.

Boas práticas no uso de firewalls

Para garantir o máximo de proteção com firewalls, é essencial seguir algumas boas práticas:

-

Manter o firmware e o software do firewall sempre atualizados

-

Definir regras mínimas necessárias, evitando políticas excessivamente permissivas

-

Monitorar e revisar logs periodicamente para detectar comportamentos anômalos

-

Implementar segmentação de rede, criando zonas de segurança com diferentes níveis de acesso

-

Integrar o firewall com outras soluções de segurança, como antivírus, SIEM e controle de acesso

-

Educar os usuários sobre riscos e comportamentos seguros

Organizações de médio e grande porte podem se beneficiar da automação da gestão de regras de firewall, além de empregar soluções de análise de tráfego com machine learning para prever e bloquear ameaças antes que causem danos.

Visão do especialista

Com mais de duas décadas de evolução, os firewalls continuam sendo componentes cruciais de uma estratégia de segurança da informação robusta. Em tempos de ataques cada vez mais sofisticados e ataques direcionados a ativos críticos, contar apenas com antivírus ou medidas reativas já não é suficiente. O firewall funciona como o primeiro escudo de defesa, impedindo que ameaças sequer tenham a chance de se instalar em sistemas internos. No entanto, sua eficácia depende da correta configuração, constante atualização e integração com uma política de segurança mais ampla. Ignorar essa camada de proteção significa deixar a porta da rede entreaberta, vulnerável a invasões e prejuízos. Para profissionais de TI, entender profundamente os diferentes tipos de firewalls e como aplicá-los de maneira estratégica é uma habilidade essencial para proteger ambientes digitais modernos.

Fontes:

-

NIST SP 800-41 Revision 1 – "Guidelines on Firewalls and Firewall Policy"

-

Cisco – "What Is a Firewall?" (Cisco Networking Academy)

-

Kaspersky – "Firewall: What Is It and How Does It Work?"

-

Palo Alto Networks – "Next-Generation Firewall Capabilities"